Ubuntu/CentOSµÉ¡Õ╗║IPSec/IKEv2 VPNõ©ÇÚö«Õ«ëÞúàÞäܵ£¼ÒÇéÚÇéþö¿õ║ÄWindowsPhone,iOS,AndroidÕÆîPCÞ«¥ÕñçÒÇé

µ£Çµû░µø┤µû░ÕåàÕ«╣Þ»Àþ£ïGithubÚí╣þø«Þ»┤µÿÄ´╝Ühttps://github.com/quericy/one-key-ikev2-vpn

ÕàÂõ╗ûVPNµòÖþ¿ï´╝Ü

- CentOSÕà¿þ│╗Õêù PPTPD VPNõ©ÇÚö«Õ«ëÞúàÞäܵ£¼

- Centos/Debianõ©ÇÚö«Õ«ëÞúàPPTP/L2TPÞäܵ£¼µòÖþ¿ï

- CentOS/Debian/UbuntuÕà¿þ│╗þ╗ƒ L2TP/IPSecõ©ÇÚö«Õ«ëÞúàÞäܵ£¼

Õ«ëÞúàÞ»┤µÿÄ

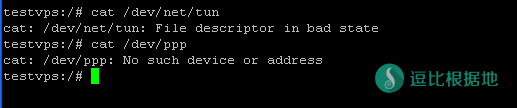

µúǵƒÑPPP/TUNþÄ»Õóâ

ÚªûÕàêÞªüµúǵƒÑVPSþÜäTUNÕÆîPPPµÿ»ÕɪÕ╝ÇÕÉ»ÒÇé

cat /dev/net/tun

Þ┐öÕø×þÜäÕ┐àÚí╗µÿ»:

cat: /dev/net/tun: File descriptor in bad state

Þ┐ÉÞíî:

cat /dev/ppp

Þ┐öÕø×þÜäÕ┐àÚí╗µÿ»:

cat: /dev/ppp: No such device or address

Õªéµ×£Þ┐öÕø×ÕåàÕ«╣õ©ìµÿ»õ©ïÕø¥þÜäþ╗ôµ×£þÜä޻ش╝îÞ»Àõ©ÄVPSµÅÉõ¥øÕòåÞüöþ│╗Õ╝ÇÕÉ»PPPÕÆîTUNµØâÚÖÉÒÇé

Õ¢ôþä´╝îÞäܵ£¼Õ£¿Õ«ëÞúàµùÂõ╣ƒõ╝ܵëºÞíîµúǵƒÑ´╝îÕªéµ×£õ©ìÚÇéþö¿õ║ÄÕ«ëÞúà´╝îÞäܵ£¼õ╝Üõ║êõ╗ѵÅÉþñ║ÒÇé

þö¿µ│òÕ¥êþ«ÇÕìò

µÇ╗þ╗ôµêÉõ©ÇÕÅÑÞ»ØÕ░▒µÿ»´╝ÜÚÖñõ║åVPSþ▒╗Õ×ïÞªüÚÇëÕ»╣õ╗ÑÕñû´╝îÕàÂõ╗ûþÜäõ©ÇÞÀ»Õø×Þ¢ªÕ░▒ÕÑ¢õ║åÒÇé

þë╣µÇº

µ£ìÕèíþ½»Þªüµ▒é´╝ÜUbuntu 14.04+ / Debian 7(µ£¼µòÖþ¿ïõ╗àÕ£¿µ¡ñþ│╗þ╗ƒõ©ïµÁïÞ»ò´╝îÕàÂõ╗ûþ│╗þ╗ƒõ©ìõ┐ØÞ»ü) / CentOS 6

Õ«óµêÀþ½»´╝Ü

iOS/OSX=>ikev1,ikev2

Andriod=>ikev1

WindowsPhone=>ikev2

ÕàÂõ╗ûWindowsÕ╣│ÕÅ░=>ikev2

ÕÅ»õ¢┐þö¿Þç¬ÕÀ▒þÜäþºüÚÆÑÕÆîµá╣Þ»üõ╣ª´╝îõ╣ƒÕÅ»Þç¬Õè¿þöƒµêÉ

Þ»üõ╣ªÕÅ»þ╗æÕ«ÜÕƒƒÕÉìµêûip

Þªüµÿ»Õø¥µû╣õ¥┐ÕÅ»õ©ÇÞÀ»Õø×Þ¢ª

µ£ÇÞ┐æµø┤µû░

- õ¢┐þö¿µû░þëêstrongswan(5.3.5),þ╝ûÞ»æÕÅéµò░õ┐«µö╣;

- õ╝ÿÕîûiptablesÕîàÕñäþÉå;

- µÀ╗ÕèáµÄÑÕÅúÕêñµû¡ÚÇëµï®;

- ÕèáÕàÑÕ»╣iOS9þÜäikev2µö»µîü;

- DHþ╗äõ┐«µö╣õ©║2048,ÞºúÕå│iOS9Þ«¥Õñç8ÕêåÚƃµû¡Õ╝ÇþÜäÚù«Úóÿ;

µ£ìÕèíþ½»Õ«ëÞúàÞ»┤µÿÄ

õ©ïÞ¢¢Þäܵ£¼

wget --no-check-certificate https://raw.githubusercontent.com/quericy/one-key-ikev2-vpn/master/one-key-ikev2.sh

µ│¿:ÕªéÚ£Çõ¢┐þö¿ÕàÂõ╗ûÕêåµö»þÜäÞäܵ£¼,Þ»ÀÕ░åõ©èÞ┐░urlõ©¡þÜämasterõ┐«µö╣õ©║Õêåµö»ÕÉìþº░´╝îÕÉäÕêåµö»Õî║Õê½Þ»ªÞºüµ£¼ÚíÁþÜäÕêåµö»Þ»┤µÿÄÒÇé

Þ┐ÉÞíîÞäܵ£¼

Õªéµ×£µ£ëÚ£ÇÞªüõ¢┐þö¿Þç¬ÕÀ▒þÜäµá╣Þ»üõ╣ªÞ»ÀÕ░åþºüÚÆÑÕæ¢ÕÉìõ©║ca.pem´╝îÕ░åµá╣Þ»üõ╣ªÕæ¢ÕÉìõ©║ca.cert.pem´╝îµö¥Õê░Þäܵ£¼þÜäþø©ÕÉîþø«Õ¢òõ©ïÕåìÞ┐ÉÞíîÞ»ÑÞäܵ£¼

chmod +x one-key-ikev2.sh bash one-key-ikev2.sh

ÚÖñõ║åþ¼¼õ©Çõ©¬ÚÇëµï®VPSþ▒╗Õ×ï´╝îÕàÂõ╗ûþÜäõ©ìµçéÚâ¢ÕÅ»õ╗Ñ þø┤µÄÑÕø×Þ¢ª´╝ü

þ¡ëÕ¥àÞç¬Õè¿Úàìþ¢«Úâ¿ÕêåÕåàÕ«╣ÕÉÄ´╝îÚÇëµï®vpsþ▒╗Õ×ï´╝êOpenVZÞ┐ÿµÿ»XenÒÇüKVM´╝ë´╝îÚÇëÚöÖÕ░åµùáµ│òµêÉÕèƒÞ┐×µÄÑ´╝îÞ»ÀÕèíÕ┐àµá©Õ«×µ£ìÕèíÕÖ¿þÜäþ▒╗Õ×ïÒÇé

Þ¥ôÕàѵ£ìÕèíÕÖ¿ipµêûÞÇàþ╗æÕ«ÜþÜäÕƒƒÕÉì(Þ┐×µÄÑvpnµùµ£ìÕèíÕÖ¿Õ£░ÕØÇÕ░åÚ£ÇÞªüõ©Äµ¡ñõ┐صîüõ©ÇÞç┤)´╝îõ╗ÑÕÅèÞ»üõ╣ªþÜäþø©Õà│õ┐íµü»(C,O,CN)´╝îõ©║þ®║Õ░åõ¢┐þö¿Ú╗ÿÞ«ñÕÇ╝(default value)´╝îþí«Þ«ñµùáÞ»»ÕÉĵîëõ╗╗µäÅÚö«þ╗ºþ╗¡

µÿ»Õɪõ¢┐þö¿SNATÞºäÕêÖ(ÕÅ»ÚÇë).õ¢┐þö¿ÕëìÞ»Àþí«õ┐ص£ìÕèíÕÖ¿ÕàÀµ£ëõ©ìÕÅÿþÜäÚØÖµÇüÕà¼þ¢æip,ÕÅ»µÅÉÕìçÚÿ▓þü½ÕóÖÕ»╣µò░µì«ÕîàþÜäÕñäþÉåÚǃÕ║ª.Ú╗ÿÞ«ñõ©║õ©ìõ¢┐þö¿.

ÞíÑÕààþ¢æÕìíµÄÑÕÅúõ┐íµü»,õ©║þ®║ÕêÖõ¢┐þö¿Ú╗ÿÞ«ñÕÇ╝(XenÒÇüKVMÚ╗ÿÞ«ñõ¢┐þö¿eth0,OpenVZÚ╗ÿÞ«ñõ¢┐þö¿venet0).Õªéµ×£µ£ìÕèíÕÖ¿õ¢┐þö¿ÕàÂõ╗ûÕà¼þ¢æµÄÑÕÅúÚ£ÇÞªüÕ£¿µ¡ñµîçիܵÄÑÕÅúÕÉìþº░,ÕɪÕêÖÞ┐×µÄÑÕÉÄÕÅ»Þ⢵ùáµ│òÞ«┐Úù«Õñûþ¢æ)

Þ¥ôÕàÑõ©ñµ¼ípkcs12Þ»üõ╣ªþÜäÕ»åþáü(ÕÅ»õ╗Ñõ©║þ®║)

þ£ïÕê░install CompleteÕ¡ùµáÀÕì│Þí¿þñ║Õ«ëÞúàÕ«îµêÉÒÇé

Ú╗ÿÞ«ñþö¿µêÀÕÉìÕ»åþáüÕ░åõ╗ÑÚ╗äÕ¡ùµÿ¥þñ║´╝îÕÅ»µá╣µì«µÅÉþñ║Þç¬Þíîõ┐«µö╣Úàìþ¢«µûçõ╗Âõ©¡þÜäþö¿µêÀÕÉìÕ»åþáü,ÕñÜþö¿µêÀÕêÖÕ£¿Úàìþ¢«µûçõ╗Âõ©¡µîëµá╝Õ╝Åõ©ÇÞíîõ©Çõ©¬ÕàÀõ¢ôþ£ïÞ┐Öõ©¬Þ»┤µÿÄ´╝îõ┐ØÕ¡ÿÕ╣ÂÚçìÕÉ»µ£ìÕèíþöƒµòêÒÇé

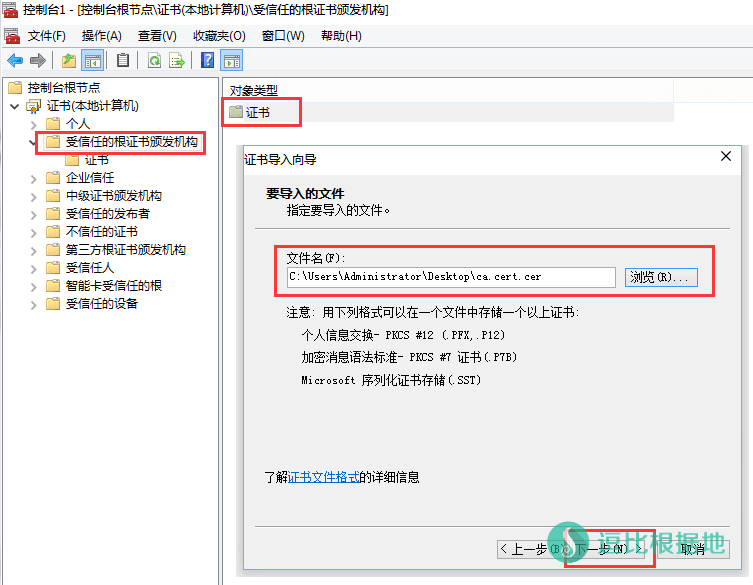

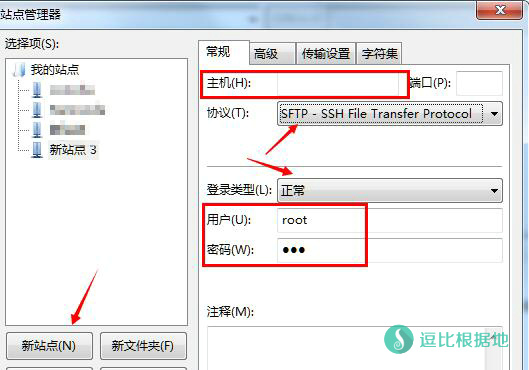

õ¢┐þö¿SFTPµØÑõ©ïÞ¢¢VPSõ©¡þÜäÞ»üõ╣ªÒÇé´╝êµêæµÄ¿ÞìÉõ¢┐þö¿filezilla´╝îµî║ÕÑ¢þö¿þÜä´╝ü´╝ë

Õ░åµÅÉþñ║õ┐íµü»õ©¡þÜäÞ»üõ╣ªµûçõ╗ /root/my_key/ca.cert.pem õ©ïÞ¢¢Õê░µ£¼Õ£░´╝îõ┐«µö╣ÕÉÄþ╝ÇÕÉìõ©║.cerÕÉÄ´╝îÕ»╝Õàѵ£¼Õ£░Þ«íþ«ùµ£║ÒÇé

Android/IOSÞ«¥Õñçõ¢┐þö¿Ikev1µùáÚ£ÇÕ»╝ÕàÑÞ»üõ╣ª´╝îÞÇîµÿ»Ú£ÇÞªüÕ£¿Þ┐×µÄѵùÂÞ¥ôÕàÑÕà▒õ║½Õ»åÚÆÑ´╝îÕà▒õ║½Õ»åÚÆÑÕì│µÿ»µÅÉþñ║õ┐íµü»õ©¡þÜäÚ╗äÕ¡ùPSK.

Õ«óµêÀþ½»Úàìþ¢«Þ»┤µÿÄ

Þ┐×µÄÑþÜäµ£ìÕèíÕÖ¿Õ£░ÕØÇÕÆîÞ»üõ╣ªõ┐صîüõ©ÇÞç┤,Õì│ÕÅûÕå│õ║Äþ¡¥ÕÅæÞ»üõ╣ªca.cert.pemµùÂõ¢┐þö¿þÜäµÿ»ipÞ┐ÿµÿ»ÕƒƒÕÉì´╝êÚ╗ÿÞ«ñõ©║IP´╝ë;

Õì©Þ¢¢µû╣Õ╝Å

Þ┐øÕàÑÞäܵ£¼µëÇÕ£¿þø«Õ¢òþÜästrongswanµûçõ╗ÂÕñ╣(Õøáõ©║Ú╗ÿÞ«ñµÿ»Õ«ëÞúàþÜ䵣ǵû░þëêµ£¼´╝îµëÇõ╗ѵûçõ╗ÂÕñ╣ÕÉÄÚØóþÜäþëêµ£¼ÕÅÀÕÅ»Þâ¢õ╝Üõ©ìÕÉî)µëºÞíî:

cd /root/strongswan-5.3.5 make uninstall

Þç¬ÞíîÕêáÚÖñÞäܵ£¼µëÇÕ£¿þø«Õ¢òþÜäþø©Õà│µûçõ╗Â(one-key-ikev2.sh,strongswan.tar.gz,strongswanµûçõ╗ÂÕñ╣,my_keyµûçõ╗ÂÕñ╣).

Õì©Þ¢¢ÕÉÄÞ«░Õ¥ùµúǵƒÑiptablesÚàìþ¢«.

Õêåµö»Þ»┤µÿÄ

- masterÕêåµö»´╝Üþ╗ÅÞ┐çµÁïÞ»òþÜäþø©Õ»╣þ¿│Õ«ÜþÜäþëêµ£¼;

- dev-debianÕêåµö»´╝ÜÕªéÚ£ÇÕ£¿Debian6/7 õ©ïõ¢┐þö¿,Þ»Àõ¢┐þö¿Þ»ÑÕêåµö»þÜäÞäܵ£¼,Þ»ÑÞäܵ£¼þö▒bestoaõ┐«µö╣µÅÉõ¥ø;

- devÕêåµö»´╝ÜÕ╝ÇÕÅæÕêåµö»,õ¢┐þö¿µ£Çµû░þëêµ£¼þÜästrongswan,µ£¬Þ┐øÞ┐çÕààÕêåµÁïÞ»ò,þö¿õ║ÄÕ░ØÞ»òÕÆîµÀ╗Õèáõ©Çõ║øµû░þÜäÕèƒÞâ¢,µ£¬µØÑÕÅ»Þ⢵À╗ÕèáÕ»╣L2TPþÜäÕà╝Õ«╣µö»µîü,õ╗ÑÕÅèÕ»╣ipv6þÜäµö»µîü;

Õæ¢õ╗ñÞ»┤µÿÄ

# ÕÉ»Õè¿VPN ipsec start # µƒÑþ£ïVPNþèµÇü ipsec status # ÚçìÕÉ»VPN ipsec restart # Õü£µ¡óVPN ipsec stop

Õ╝ǵ£║ÕÉ»Õè¿

µ£ìÕèíÕÖ¿ÚçìÕÉ»ÕÉÄÚ╗ÿÞ«ñipsecõ©ìõ╝ÜÞç¬ÕÉ»Õè¿´╝îÞ»ÀÕæ¢õ╗ñµëïÕè¿Õ╝ÇÕÉ»,µêûµÀ╗Õèá/usr/local/sbin/ipsec startÕê░Þç¬ÕÉ»Õè¿Þäܵ£¼µûçõ╗Âõ©¡(Õªérc.localþ¡ë)´╝Ü

Centosþ│╗þ╗ƒ´╝Ü

chmod +x /etc/rc.d/rc.local && echo "/usr/local/sbin/ipsec start" >> /etc/rc.d/rc.local

Ubuntu/Debianþ│╗þ╗ƒ´╝Ü

chmod +x /etc/rc.local && sed -i '$d' /etc/rc.local && echo "/usr/local/sbin/ipsec start" >> /etc/rc.local && echo "exit 0" >> /etc/rc.local

Þ┐×õ©èµ£ìÕèíÕÖ¿ÕÉĵùáµ│òÚô¥µÄÑÕñûþ¢æ

µëôÕ╝Çsysctlµûçõ╗Â:

vi /etc/sysctl.conf

µë¥Õê░ net.ipv4.ip_forward=1´╝îÕêáÚÖñÕëìÚØóþÜäÔÇ£#ÔÇص│¿Úçèþ¼ª´╝êµîë IÚö« Þ┐øÕàÑþ╝ûޥ浿íÕ╝Å´╝ë´╝îÕ╣Âõ┐ØÕ¡ÿÚÇÇÕç║´╝êµîë EscÚö« ÚÇÇÕç║þ╝ûޥ浿íÕ╝Å´╝îþäÂÕÉÄÞ¥ôÕàÑ :wq õ┐ØÕ¡ÿÕ╣ÂÚÇÇÕç║´╝ëÒÇé

õ¢┐þö¿õ╗Ñõ©ïµîçõ╗ñÕêÀµû░sysctl´╝Ü

sysctl -p

ÕªéÚüçµèÑÚöÖõ┐íµü»´╝îÞ»ÀÚçìµû░µëôÕ╝Ç/etc/syctlÕ╣ÂÕ░åµèÑÚöÖþÜäÚéúõ║øõ╗úþáüþö¿#ÕÅÀµ│¿Úçè´╝îõ┐ØÕ¡ÿÕÉÄÕåìÕêÀµû░sysctlþø┤Þç│õ©ìõ╝ܵèÑÚöÖõ©║µ¡óÒÇé

µá╣µì«þòÖÞ¿ÇÞ»äÞ«║Úçî @callmeleifeng þÜäµÅÉÚåÆ´╝îOpenvzÕøáõ©║µ¿íµØ┐Úù«Úóÿ´╝îÕÅ»Þâ¢õ╝ܵèÑÚöÖ´╝Ü

error: ÔÇ£net.bridge.bridge-nf-call-ip6tablesÔÇØ is an unknown key error: ÔÇ£net.bridge.bridge-nf-call-iptablesÔÇØ is an unknown key error: ÔÇ£net.bridge.bridge-nf-call-arptablesÔÇØ is an unknown key

þ╗ÖÕç║þÜäÞºúÕå│Õè×µ│ò´╝Ü

# õ┐«ÕñìmodprobeþÜä´╝Ü rm -f /sbin/modprobe ln -s /bin/true /sbin/modprobe #õ┐«ÕñìsysctlþÜä´╝Ü rm -f /sbin/sysctl ln -s /bin/true /sbin/sysctl

ÕñºÕ«ÂÕªéµ×£Õç║þÄ░Þ┐Öõ©¬Úù«Úóÿ´╝îÕÅ»õ╗ÑÕ░ØÞ»òõ©Çõ©ïÒÇé

µÀ╗Õèá/õ┐«µö╣þö¿µêÀ

µëôÕ╝ÇÚàìþ¢«µûçõ╗´╝îÕ╣µîëµá╝Õ╝Åõ┐«µö╣ÒÇé

vi /usr/local/etc/ipsec.secrets # vi µëôÕ╝ÇÚàìþ¢«µûçõ╗ÂÕÉÄ´╝îµîëIÚö« Þ┐øÕàÑþ╝ûޥ浿íÕ╝Å´╝îµîëµá╝Õ╝Åõ┐«µö╣´╝îõ┐«µö╣ÕÉÄ´╝îµîëESCÚö«ÚÇÇÕç║þ╝ûޥ浿íÕ╝Å´╝îþäÂÕÉÄÞ¥ôÕàÑ :wq õ┐ØÕ¡ÿÕ╣ÂÚÇÇÕç║ÒÇé

Ú╗ÿÞ«ñÚàìþ¢«Õªéõ©ï´╝îÕ¢ôþäµêæÕÅêµÀ╗Õèáõ║åõ©Çõ©¬þö¿µêÀõ¢£õ©║þñ║õ¥ïÒÇé

þö¿µêÀÕÉì %any : EAP "þö¿µêÀÕ»åþáü"

: RSA server.pem : PSK "myPSKkey" : XAUTH "myXAUTHPass" myUserName %any : EAP "myUserPass" Toyo %any : EAP "doub.io"

ÕàÂõ╗ûVPNµòÖþ¿ï´╝Ü

- CentOSÕà¿þ│╗Õêù PPTPD VPNõ©ÇÚö«Õ«ëÞúàÞäܵ£¼

- Centos/Debianõ©ÇÚö«Õ«ëÞúàPPTP/L2TPÞäܵ£¼µòÖþ¿ï

- CentOS/Debian/UbuntuÕà¿þ│╗þ╗ƒ L2TP/IPSecõ©ÇÚö«Õ«ëÞúàÞäܵ£¼

µ£¼µûçÞ¢¼Þ¢¢Þ笴╝Ühttps://quericy.me/blog/699/

ÕÅéÞÇâÞÁäµûÖ´╝Ühttps://github.com/quericy/one-key-ikev2-vpn/tree/master

Þ¢¼Þ¢¢Þ»ÀÞÂàÚô¥µÄѵ│¿µÿÄ´╝ÜÚÇùµ»öµá╣µì«Õ£░ » CentOS/Debian/Ubuntuõ©ÇÚö«Õ«ëÞúàIPSEC/IKEV2 VPNÞäܵ£¼

Þ┤úõ╗╗Õú░µÿÄ´╝ܵ£¼þ½Öõ©ÇÕêçÞÁäµ║Éõ╗àþö¿õ¢£õ║ñµÁüÕ¡ªõ╣á´╝îÞ»ÀÕï┐þö¿õ¢£Õòåõ©ÜµêûÞ┐ص│òÞíîõ©║´╝üÕªéÚÇáµêÉõ╗╗õ¢òÕÉĵף´╝îµ£¼þ½Öµªéõ©ìÞ┤ƒÞ┤ú´╝ü